SPF, DKIM & DMARC: O Que São, Como Configurar e Por Que São Importantes

Seus emails são bem elaborados. Sua lista está limpa. Seu cronograma de envio é consistente. Mas suas taxas de abertura estão caindo e o Gmail continua empurrando você para o spam. O problema pode não ser o que você está enviando -- pode ser que você não tenha provado que realmente é você.

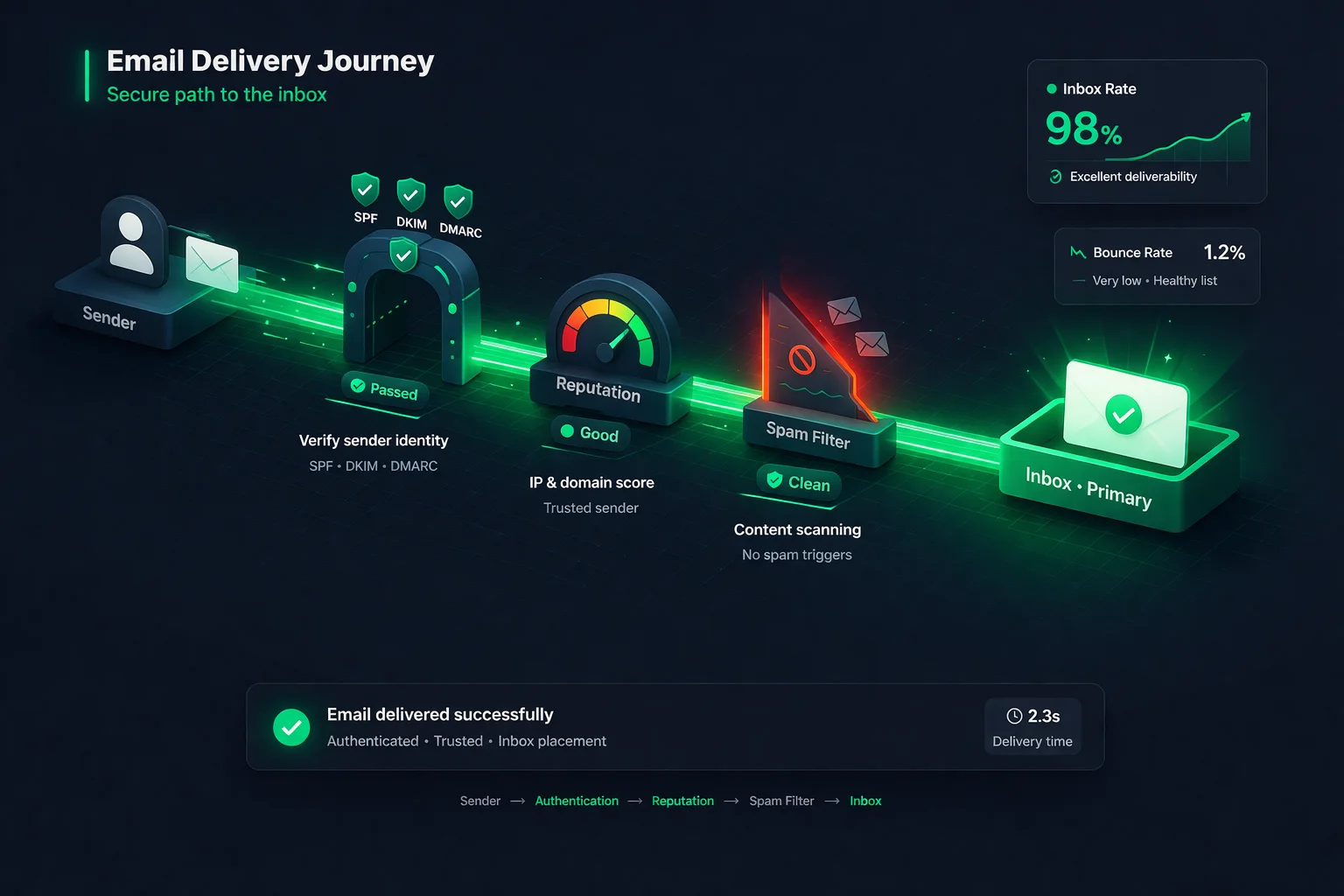

A autenticação de email é como você prova aos provedores de email que um email que afirma vir do seu domínio realmente veio do seu domínio. Sem ela, qualquer pessoa pode falsificar seu endereço "De" e enviar emails de phishing fingindo ser sua marca. Os provedores de email sabem disso -- por isso emails não autenticados são tratados como suspeitos por padrão.

Três protocolos formam a espinha dorsal da autenticação de email: SPF, DKIM e DMARC. Juntos, eles informam aos servidores receptores quem está autorizado a enviar em seu nome, que as mensagens não foram adulteradas e o que fazer quando algo falha. Neste guia, explicaremos os três em linguagem simples, mostraremos exatamente como configurar cada um e abordaremos os erros que confundem até remetentes experientes.

O Que É Autenticação de Email?

Quando você envia uma carta pelo correio, o destinatário pode ver o endereço do remetente -- mas qualquer pessoa poderia escrever qualquer endereço de remetente em um envelope. O email funciona da mesma forma. O campo "De" em um email é apenas texto. Sem autenticação, nada impede um spammer de enviar um email dizendo que é de voce@seudominio.com.

A autenticação de email resolve isso adicionando prova verificável às suas mensagens. É um conjunto de registros DNS e técnicas criptográficas que permitem aos servidores de email receptores responder três perguntas:

- Este servidor está autorizado a enviar email para este domínio? (SPF)

- Esta mensagem foi alterada desde que foi enviada? (DKIM)

- O que devo fazer se a autenticação falhar? (DMARC)

Pense nisso como mostrar um documento de identidade na porta. SPF é a lista de convidados. DKIM é a pulseira que prova que você foi verificado na entrada. DMARC são as instruções do segurança sobre o que fazer quando alguém não confere.

SPF Explicado

O que é SPF

SPF (Sender Policy Framework) é um registro DNS TXT que lista cada endereço IP e servidor de email autorizado a enviar email em nome do seu domínio. Quando um servidor receptor recebe um email do seu domínio, ele verifica seu registro SPF para ver se o endereço IP do servidor de envio está na lista aprovada.

Se o IP corresponder, o SPF passa. Se não corresponder, o SPF falha -- e o servidor receptor sabe que o email pode ser falsificado.

Como o SPF funciona (passo a passo)

- Você envia um email de

ola@seudominio.comatravés do seu provedor de serviço de email (ESP). - O servidor receptor vê que o email afirma ser de

seudominio.com. - Ele consulta o registro SPF no DNS para

seudominio.com. - O registro SPF diz algo como: "Apenas estes servidores estão autorizados a enviar por mim: 192.0.2.1, e qualquer coisa listada no registro SPF do Mailchimp."

- O servidor receptor verifica se o IP que realmente enviou o email corresponde ao registro SPF.

- Se corresponder: SPF aprovado. Se não: SPF reprovado.

Como configurar o SPF

Configurar o SPF requer adicionar um único registro TXT ao DNS do seu domínio. Veja como um registro SPF típico se parece:

v=spf1 include:_spf.google.com include:servers.mcsv.net -allVamos detalhar:

v=spf1-- identifica este como um registro SPFinclude:_spf.google.com-- autoriza o Google Workspace a enviar pelo seu domínioinclude:servers.mcsv.net-- autoriza o Mailchimp a enviar pelo seu domínio-all-- informa aos receptores para rejeitar email de qualquer servidor não listado acima

Para configurar: acesse seu provedor de DNS (GoDaddy, Cloudflare, Namecheap, etc.), vá para registros DNS, adicione um novo registro TXT com o host definido como @ (seu domínio raiz) e cole seu valor SPF. Seu ESP informará exatamente o que incluir -- consulte a documentação deles.

Erros comuns de SPF

- Múltiplos registros SPF. Seu domínio só pode ter um registro SPF. Se você adicionar um segundo (ex.: um para Google e outro para Mailchimp), ambos quebrarão. Combine-os em um único registro usando múltiplas instruções

include:. - Muitas consultas DNS. O SPF tem um limite de 10 consultas DNS. Cada

include:conta como uma consulta, e includes aninhados também contam. Se você exceder 10, o SPF falha automaticamente para cada email que você envia. Use uma ferramenta de achatamento de SPF se estiver atingindo o limite. - Usar

+allem vez de-all. O flag+allsignifica "permitir que qualquer pessoa envie como meu domínio" -- o que anula todo o propósito do SPF. Sempre use-all(falha rígida) ou no mínimo~all(falha suave). - Esquecer remetentes de terceiros. Se você usa um CRM, helpdesk ou serviço de email transacional, os servidores deles precisam estar no seu registro SPF também. Um padrão comum: emails de marketing passam o SPF, mas emails transacionais do seu helpdesk falham porque você esqueceu de adicioná-los.

DKIM Explicado

O que é DKIM

DKIM (DomainKeys Identified Mail) adiciona uma assinatura digital criptográfica a cada email que você envia. Essa assinatura é gerada usando uma chave privada que apenas seu servidor de envio possui. A chave pública correspondente é publicada no seu DNS para que qualquer pessoa possa verificar a assinatura.

Diferente do SPF, que apenas verifica o servidor de envio, o DKIM verifica que o conteúdo do email não foi alterado depois de enviado. Se alguém interceptar seu email e modificá-lo, a assinatura DKIM quebra e o servidor receptor sabe que a mensagem foi adulterada.

Como o DKIM funciona (passo a passo)

- Seu servidor de email gera um hash criptográfico único dos cabeçalhos e corpo do email.

- Ele assina esse hash com sua chave privada e anexa a assinatura ao cabeçalho do email como um campo

DKIM-Signature. - O servidor receptor vê a assinatura DKIM e extrai o seletor e domínio dela.

- Ele consulta a chave pública no seu DNS usando o seletor (ex.:

selector1._domainkey.seudominio.com). - Ele usa a chave pública para verificar a assinatura contra o conteúdo do email.

- Se a assinatura corresponder: DKIM aprovado. Se não: DKIM reprovado (a mensagem foi alterada ou a chave não corresponde).

Como configurar o DKIM

A configuração do DKIM é um pouco mais complexa que o SPF porque requer que seu provedor de email gere um par de chaves. Aqui está o processo geral:

- Gere as chaves DKIM no seu ESP. Acesse as configurações do seu provedor de email e procure por "DKIM" ou "Autenticação de Email". A maioria dos provedores (Google Workspace, Mailchimp, SendGrid, etc.) gerará as chaves para você e fornecerá um registro DNS para adicionar.

- Adicione o registro DKIM ao seu DNS. Você receberá um registro TXT ou CNAME com um host como

google._domainkeye um valor longo contendo a chave pública. Adicione isso ao seu provedor de DNS. - Ative o DKIM no seu ESP. Alguns provedores exigem que você clique em "Iniciar autenticação" ou similar após adicionar o registro DNS. Não pule esta etapa.

- Verifique se funciona. Envie um email de teste e verifique os cabeçalhos do email para

dkim=pass. A maioria dos ESPs também mostra o status do DKIM no painel.

Um registro DNS DKIM se parece com algo assim:

Host: google._domainkey.seudominio.com

Type: TXT

Value: v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8A...Erros comuns de DKIM

- Não configurar DKIM para todos os remetentes. Cada serviço de email que você usa precisa de sua própria chave DKIM. Se você configurar DKIM para Google Workspace mas não para Mailchimp, emails do Mailchimp falharão nas verificações DKIM.

- Comprimento de chave muito curto. Use pelo menos chaves de 1024 bits, mas 2048 bits é o padrão em 2026. Alguns provedores ainda usam 1024 como padrão -- atualize se possível.

- Não rotacionar chaves. Embora não haja um cronograma obrigatório de rotação, rotacionar chaves DKIM anualmente é uma boa prática de segurança. Se uma chave privada for comprometida, alguém poderia assinar emails como seu domínio.

- Registro DNS muito longo para uma única entrada TXT. Alguns provedores de DNS têm limite de 255 caracteres por string de registro TXT. Se sua chave de 2048 bits exceder isso, pode ser necessário dividi-la em múltiplas strings entre aspas. A documentação do seu ESP mostrará como.

DMARC Explicado

O que é DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) é o protocolo que une SPF e DKIM e adiciona uma peça crucial que faltava: uma política. O DMARC informa aos servidores receptores o que fazer quando um email do seu domínio falha na autenticação.

Sem DMARC, os servidores receptores precisam adivinhar. Devem entregar o email mesmo assim? Colocá-lo na pasta de spam? Rejeitá-lo completamente? Cada servidor toma sua própria decisão. O DMARC permite que você decida publicando uma política clara no seu DNS.

O DMARC também introduz o alinhamento. SPF e DKIM verificam diferentes partes do cabeçalho do email. O DMARC exige que pelo menos um deles "alinhe" com o domínio no endereço "De" visível -- aquele que seus destinatários realmente veem. Isso fecha uma brecha onde um atacante poderia passar SPF com um domínio mas exibir um domínio completamente diferente para o destinatário.

Políticas DMARC: none, quarantine e reject

O DMARC oferece três níveis de política:

p=none (Apenas Monitoramento)

Comece AquiServidores receptores entregam todos os emails independentemente dos resultados de autenticação, mas enviam relatórios para você. Este é o "modo de observação" -- use para descobrir todos os remetentes legítimos antes de aplicar uma política.

p=quarantine

IntermediárioEmails que falham na autenticação são enviados para a pasta de spam/lixo. Emails legítimos de remetentes autorizados ainda chegam à caixa de entrada. Este é um bom degrau intermediário enquanto você verifica se tudo está funcionando.

p=reject

Proteção MáximaEmails que falham na autenticação são bloqueados completamente -- nunca chegam ao destinatário, nem no spam. Isso fornece a proteção mais forte contra spoofing de domínio e ataques de phishing à sua marca.

Como configurar o DMARC

O DMARC é um único registro TXT no seu DNS. Aqui está a abordagem recomendada:

Passo 1: Comece com monitoramento. Adicione este registro TXT ao seu DNS:

Host: _dmarc.seudominio.com

Type: TXT

Value: v=DMARC1; p=none; rua=mailto:dmarc-reports@seudominio.comv=DMARC1-- identifica este como um registro DMARCp=none-- apenas monitoramento, não tomar ação em falhasrua=mailto:...-- onde enviar relatórios agregados (relatórios XML mostrando quem está enviando como seu domínio e se passam na autenticação)

Passo 2: Revise os relatórios por 2-4 semanas. Você receberá relatórios XML dos principais provedores de email. Esses relatórios mostram cada endereço IP que enviou email usando seu domínio e se SPF/DKIM passou ou falhou. Use um analisador de relatórios DMARC (como dmarcian ou EasyDMARC) para tornar os dados legíveis. Seu objetivo: garantir que todos os seus remetentes legítimos passem tanto SPF quanto DKIM.

Passo 3: Mude para quarentena. Quando estiver confiante de que todos os emails legítimos estão passando:

v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@seudominio.comPasso 4: Mude para reject. Após mais algumas semanas de relatórios limpos:

v=DMARC1; p=reject; rua=mailto:dmarc-reports@seudominio.comNunca pule direto para p=reject sem monitorar primeiro. Se um remetente legítimo não estiver devidamente autenticado, seus emails serão silenciosamente descartados -- e você não saberá até que alguém reclame que nunca recebeu sua mensagem.

Erros comuns de DMARC

- Pular direto para p=reject. Este é o erro mais perigoso. Se você tem um remetente terceiro esquecido (CRM antigo, helpdesk, serviço de email transacional) que não está autenticado, os emails deles serão bloqueados sem aviso.

- Não configurar um endereço de relatório (rua). Sem relatórios, você está voando às cegas. Não saberá se emails legítimos estão falhando ou se alguém está falsificando seu domínio.

- Ignorar relatórios DMARC. Configurar

p=nonee nunca olhar os relatórios anula o propósito. O objetivo do monitoramento é encontrar problemas antes de aplicar uma política. - Problemas de alinhamento. O DMARC exige que o domínio no SPF ou DKIM corresponda (alinhe) com o domínio "De" visível. Se seu ESP envia de um domínio diferente e não assina com o DKIM do seu domínio, o DMARC falhará mesmo que o SPF passe.

SPF vs. DKIM vs. DMARC: Comparação

Aqui está uma visão lado a lado do que cada protocolo faz e contra o que protege:

| SPF | DKIM | DMARC | |

|---|---|---|---|

| O que faz | Lista servidores de envio autorizados | Adiciona uma assinatura criptográfica aos emails | Define uma política para falhas de autenticação |

| Tipo de registro DNS | TXT no domínio raiz | TXT ou CNAME em selector._domainkey | TXT no subdomínio _dmarc |

| O que verifica | IP do servidor de envio está autorizado | Conteúdo da mensagem não foi alterado | SPF/DKIM alinham com o domínio De visível |

| Previne | Servidores não autorizados enviando como você | Adulteração de email em trânsito | Spoofing de domínio e phishing |

| Funciona sozinho? | Parcialmente -- não verifica cabeçalho De | Parcialmente -- sem política em caso de falha | Não -- requer SPF e/ou DKIM |

| Obrigatório em 2026? | Sim -- Gmail & Yahoo exigem | Sim -- Gmail & Yahoo exigem | Sim -- obrigatório para remetentes em massa |

O ponto principal: cada protocolo cobre uma lacuna diferente. SPF sozinho não verifica o endereço "De" visível. DKIM sozinho não diz aos receptores o que fazer quando a autenticação falha. DMARC sozinho não funciona sem SPF ou DKIM para ancorar. Você precisa dos três trabalhando juntos.

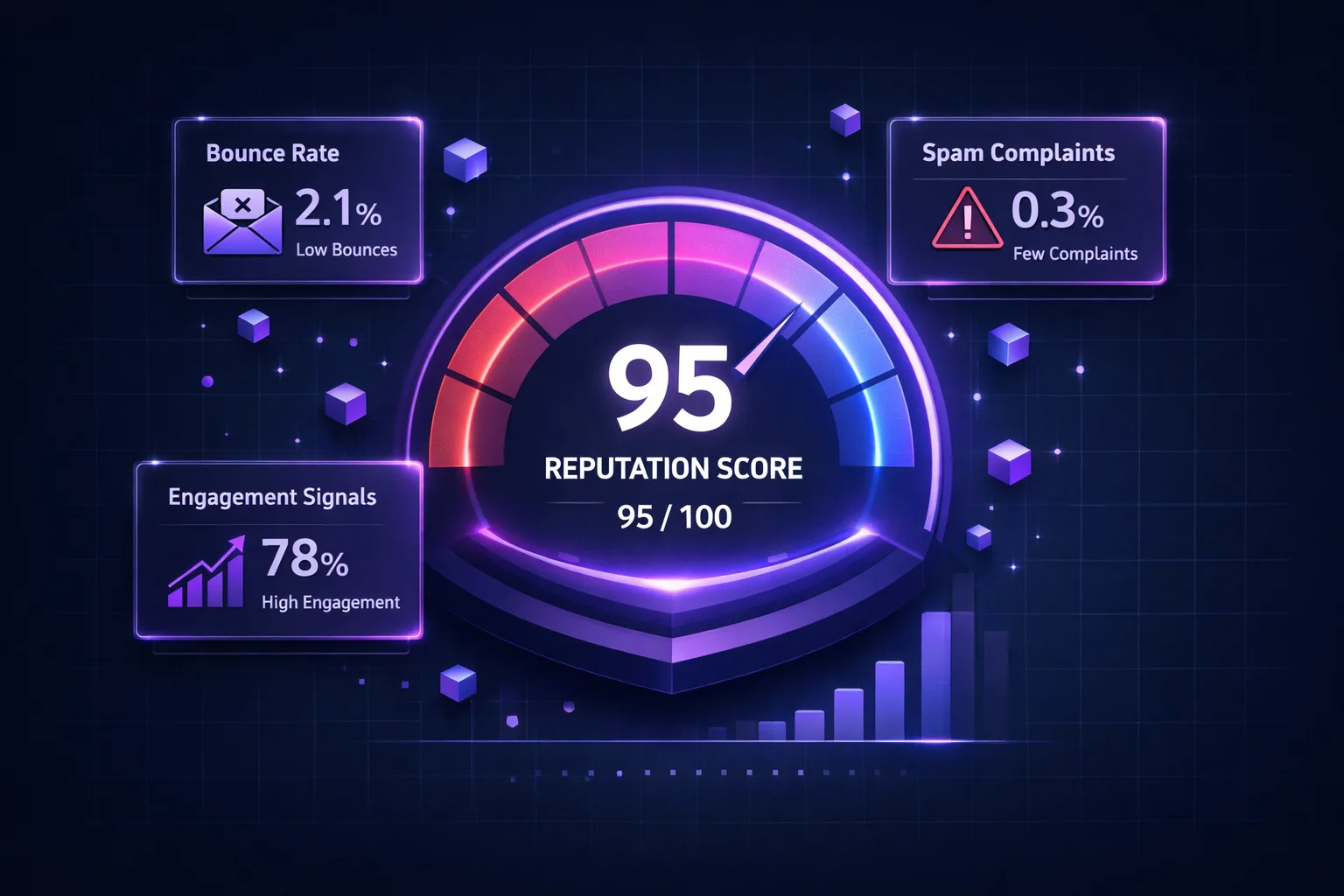

Como a Autenticação Afeta a Entregabilidade

A autenticação de email é um dos pilares fundamentais da reputação de remetente. Provedores de email usam a autenticação como sinal básico de confiança. Não é garantia de entrega na caixa de entrada -- você ainda precisa de listas limpas, baixas reclamações e bom engajamento -- mas sem autenticação, tudo o que você faz é prejudicado.

Veja o que acontece em cada nível de autenticação:

- Sem autenticação: A maioria dos grandes provedores colocará seus emails no spam ou os rejeitará completamente. O Gmail tem sido cada vez mais agressivo quanto a isso desde a atualização de requisitos para remetentes de 2024.

- Apenas SPF: Melhor que nada, mas você está deixando brechas. Emails encaminhados quebrarão o SPF, e não há proteção contra spoofing de domínio no campo De visível.

- SPF + DKIM: Significativamente melhor. Você está provando tanto autorização do servidor quanto integridade da mensagem. Mas sem DMARC, não há política e não há relatórios -- você não sabe quando falhas acontecem.

- SPF + DKIM + DMARC (reject): O padrão ouro. Autenticação completa, proteção completa, visibilidade completa. É isso que Gmail e Yahoo exigem para remetentes em massa e o que todo domínio deve almejar.

A autenticação é especialmente crítica se você usa múltiplos serviços de envio. Cada ESP, CRM, helpdesk e sistema de email transacional que envia em nome do seu domínio precisa estar devidamente autenticado. Um único remetente não autenticado pode prejudicar a reputação de todo o seu domínio. Use o Kit de Entregabilidade do ClearBounce para monitorar seu status de autenticação e detectar problemas antes que afetem sua entrega na caixa de entrada.

100%

dos remetentes em massa do Gmail devem ter SPF, DKIM & DMARC desde 2024

10%

mais entrega na caixa de entrada para domínios com DMARC p=reject vs. sem DMARC

3,1B

emails falsificados bloqueados diariamente por domínios protegidos com DMARC no mundo todo

Erros Comuns de Autenticação

Mesmo remetentes que acham que configuraram a autenticação corretamente frequentemente têm problemas ocultos. Aqui estão os problemas mais frequentes que vemos:

Seu domínio só pode ter um registro TXT SPF. Adicionar um segundo (em vez de mesclar) faz ambos falharem. Esta é a configuração incorreta de SPF mais comum.

Cada mecanismo include:, a, mx e redirect conta como uma consulta DNS. Muitos remetentes excedem 10 sem perceber, fazendo o SPF retornar PermError para cada email enviado.

Emails de marketing passam, mas seu helpdesk, CRM ou sistema de faturamento falha na autenticação porque você esqueceu de adicioná-los ao SPF e configurar o DKIM. Cada serviço de envio precisa ser coberto.

Ir direto para reject sem período de monitoramento significa que qualquer remetente esquecido ou mal configurado terá seus emails silenciosamente descartados. Sempre comece com p=none e revise os relatórios primeiro.

Configurar DMARC com p=none e nunca ler os relatórios significa que você não perceberá quando um remetente quebrar, quando alguém falsificar seu domínio ou quando estiver pronto para aplicar uma política mais rígida.

Chaves menores que 1024 bits podem ser quebradas, permitindo que atacantes assinem emails como seu domínio. Use chaves de 2048 bits e rotacione-as anualmente. Alguns provedores ainda usam 1024 como padrão -- verifique e atualize.

Checklist de Autenticação de Email

Use este checklist para verificar se sua autenticação está configurada corretamente. Cada item leva minutos para verificar, mas pode prevenir semanas de problemas de entregabilidade:

| Tarefa | Protocolo | Prioridade |

|---|---|---|

| Publique um único registro SPF listando todos os remetentes | SPF | Crítico |

| Verifique se o SPF usa menos de 10 consultas DNS | SPF | Crítico |

Termine o registro SPF com -all ou ~all |

SPF | Alto |

| Configure DKIM para cada serviço de email que você usa | DKIM | Crítico |

| Use chaves DKIM de 2048 bits (não 1024 bits) | DKIM | Alto |

| Publique um registro DMARC (comece com p=none) | DMARC | Crítico |

| Configure endereço de relatório DMARC (rua) | DMARC | Alto |

| Revise relatórios DMARC semanalmente | DMARC | Alto |

| Atualize DMARC para p=quarantine após monitoramento | DMARC | Médio |

| Atualize DMARC para p=reject quando estiver confiante | DMARC | Médio |

| Envie emails de teste e verifique aprovação nos cabeçalhos | Todos | Alto |

| Monitore o status em listas negras regularmente | Todos | Alto |

Conclusão

A autenticação de email não é mais opcional. Gmail, Yahoo e Microsoft usam SPF, DKIM e DMARC como sinais básicos para decidir se seus emails pertencem à caixa de entrada ou à pasta de spam. Desde 2024, Gmail e Yahoo exigem explicitamente os três para remetentes em massa -- e a tendência é clara: os requisitos de autenticação só ficam mais rigorosos.

A boa notícia é que configurar a autenticação é um esforço único com benefícios permanentes. Uma vez que seus registros SPF, DKIM e DMARC estejam devidamente configurados, cada email que você envia se beneficia da confiança que eles estabelecem. Você não está apenas melhorando a entregabilidade -- está protegendo sua marca contra ataques de phishing e spoofing que podem danificar sua reputação e a confiança dos seus clientes.

Mas a autenticação é apenas uma peça do quebra-cabeça da entregabilidade. Um email perfeitamente autenticado para um endereço inválido ainda é rejeitado. Um email perfeitamente assinado para uma armadilha de spam ainda danifica sua reputação. A autenticação diz aos provedores de email que você é quem diz ser. A verificação de email garante que você está enviando para pessoas que realmente existem e querem ouvir de você. Juntas, são a base para chegar consistentemente à caixa de entrada.

Se você ainda não configurou os três protocolos, comece hoje. Comece com SPF, depois DKIM, depois DMARC em modo de monitoramento. Use o checklist acima. Sua reputação de remetente -- e sua entrega na caixa de entrada -- agradecerão.

Proteja sua entregabilidade.

A autenticação prova que você é um remetente legítimo. Listas limpas provam que você é um remetente responsável. O ClearBounce remove endereços de email inválidos, arriscados e suspeitos antes que eles causem bounces e inclusões em listas negras que anulam todo o seu trabalho de autenticação.

100 créditos grátis. Sem cartão de crédito.

Comece a Verificar Grátis